Nottaって便利そうだけど、情報漏洩とか大丈夫なの…?中国企業って噂もあるし、ガチで不安なんだけど

会議の文字起こしを効率化したいと思ってNottaを調べたら、「危険性」「情報漏洩」というキーワードが目に入って不安になった方も多いのではないでしょうか。

この記事では、AI文字起こしツールを業務で活用している筆者が、Nottaの安全性をセキュリティ認証・暗号化・運営体制の3軸で徹底的に調査した結果をお伝えします。

さらに、競合記事では触れていないNotta Memoデバイスのセキュリティや、退会時のデータ削除の仕組みまで網羅しています。

「不安だから使わない」ではなく、正しい知識を持って賢く活用するための判断材料を、ぜひ最後まで読んで手に入れてください。

\ まずは無料プランで安全性を体験 /

【結論】Nottaの危険性は低い!ただし知っておくべきリスクは6つある

結論からお伝えすると、Nottaは一般的なビジネス利用において安全性の高いツールです。

ただし、クラウドサービスである以上、リスクがゼロとは言い切れません。

まずはNottaの基本情報を確認し、なぜ「危険」と検索されるのかを整理していきましょう。

それぞれ詳しく見ていきます。

そもそもNottaってどんなサービス?AI文字起こしの仕組みをサクッと解説

Nottaは、AIを活用した音声認識・文字起こし・要約サービスです。

会議やインタビューの音声をリアルタイムまたは録音ファイルからテキスト化し、AIが自動で要約まで作成してくれます。

| 項目 | 内容 |

| サービス名 | Notta(ノッタ) |

|---|---|

| 運営会社 | Notta株式会社(東京都千代田区) |

| 主な機能 | AI文字起こし、AI要約、リアルタイム翻訳、Web会議連携 |

| 対応言語 | 58言語 |

| 対応デバイス | PC(ブラウザ)、スマホアプリ(iOS/Android)、Notta Memo |

| 料金プラン | 無料プラン / プレミアム / ビジネス / エンタープライズ |

Zoom、Google Meet、Microsoft Teamsなどの主要なWeb会議ツールとも連携でき、議事録作成を大幅に効率化できるのが特徴となっています。

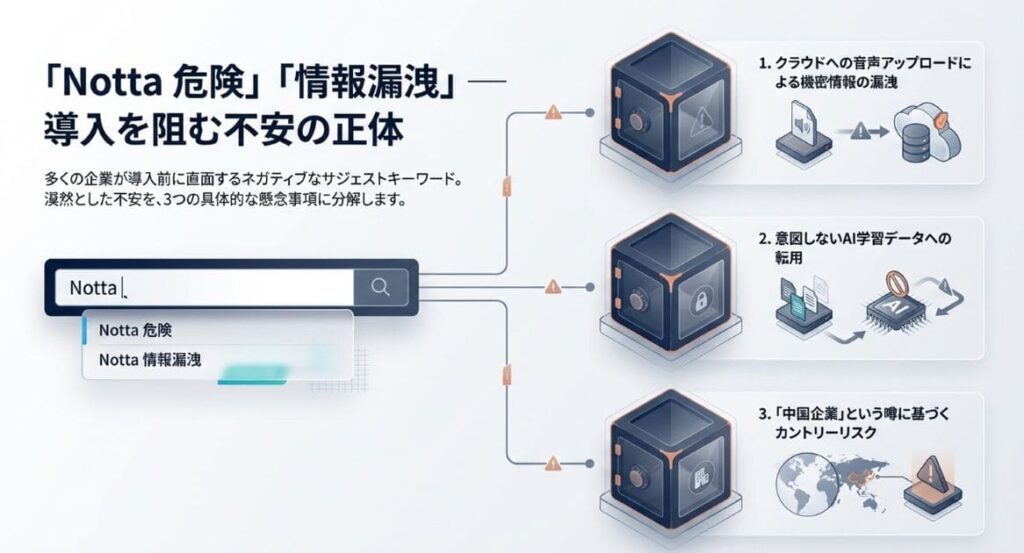

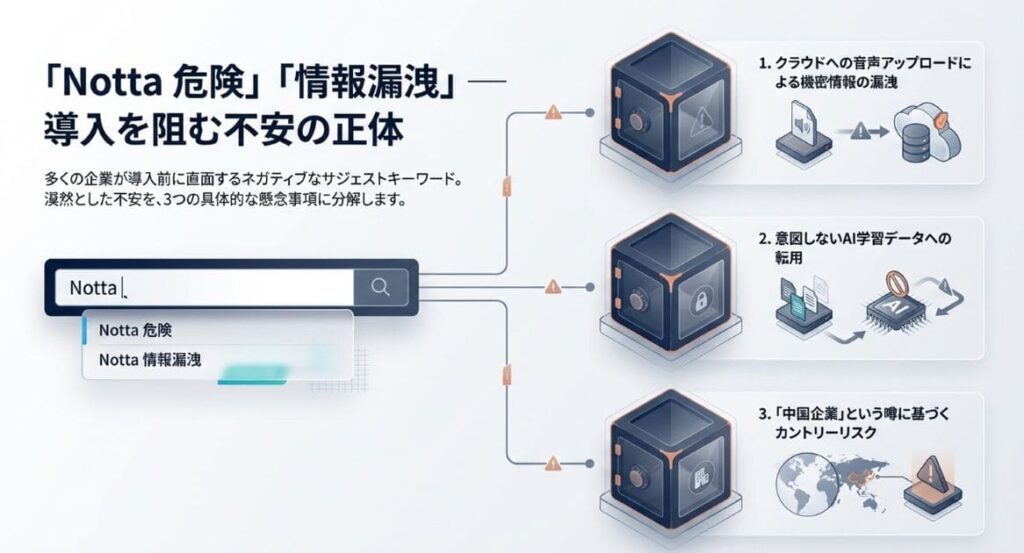

「危険」と検索される理由は?不安の正体を整理してみた

Nottaに限らず、AI文字起こしサービスには「危険性」「情報漏洩」といったネガティブなサジェストがつきものです。

これは、会議という機密性の高い場面の音声データをクラウドにアップロードすることへの漠然とした不安が背景にあります。

- 音声データが外部に漏れないか心配

- AIの学習データに使われて情報が流出しないか不安

- 運営会社が中国企業という噂が気になる

- 無料プランのセキュリティが不十分ではないかと感じる

こうした不安は多くのクラウドサービスに共通するものですが、Nottaの場合は特に「中国企業」という噂が不安を増幅させている傾向があります。

この記事では、こうした不安の一つひとつに対して、ファクトベースで回答していきます。

Nottaの安全性を示す6つの根拠を先に見せます

詳細は後述しますが、Nottaの安全性を裏付ける根拠を先にまとめておきます。

| No. | 安全性の根拠 | 詳細 |

| 1 | ISO 27001取得 | 情報セキュリティの国際規格を取得済み |

|---|---|---|

| 2 | SOC 2 Type II取得 | 第三者機関によるセキュリティ監査をクリア |

| 3 | AES-256暗号化 | 保存データを軍事レベルの暗号で保護 |

| 4 | TLS通信暗号化 | 通信経路での盗聴を防止 |

| 5 | AWSインフラ | 世界最大級のクラウドで堅牢に管理 |

| 6 | GDPR・CCPA準拠 | 国際的なデータ保護規制に対応 |

これらの認証や対策は、Googleやマイクロソフトなどの大手IT企業が採用しているものと同等レベルの基準です。

次のセクションでは、安全性だけでなく想定されるリスク6つを正直にお伝えしますので、両面を理解した上で判断してみてください。

セキュリティ認証とかはわかったけど、具体的にどんなリスクがあるのか先に知りたい…!

Nottaの情報漏洩リスク6つ~安全性を脅かす要因を正直に洗い出す

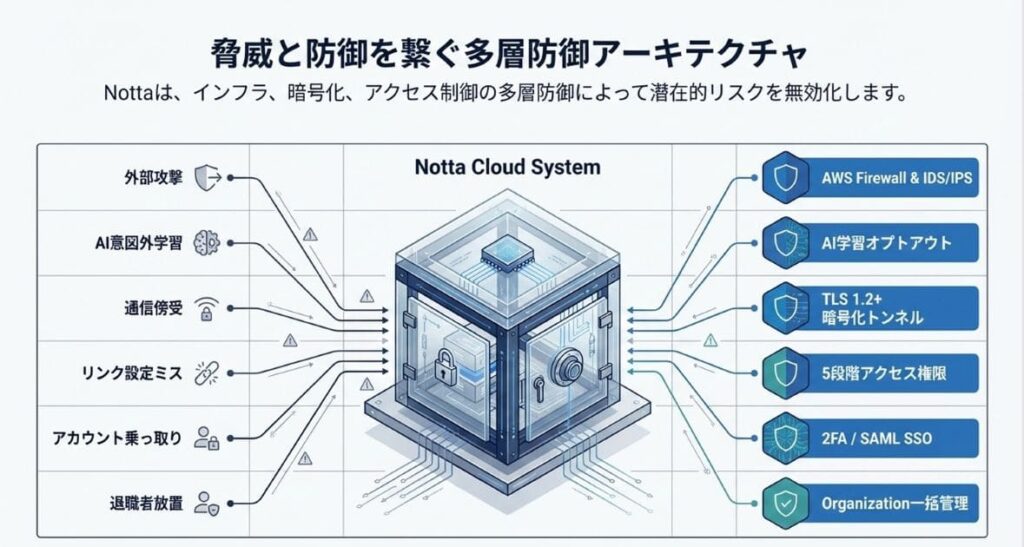

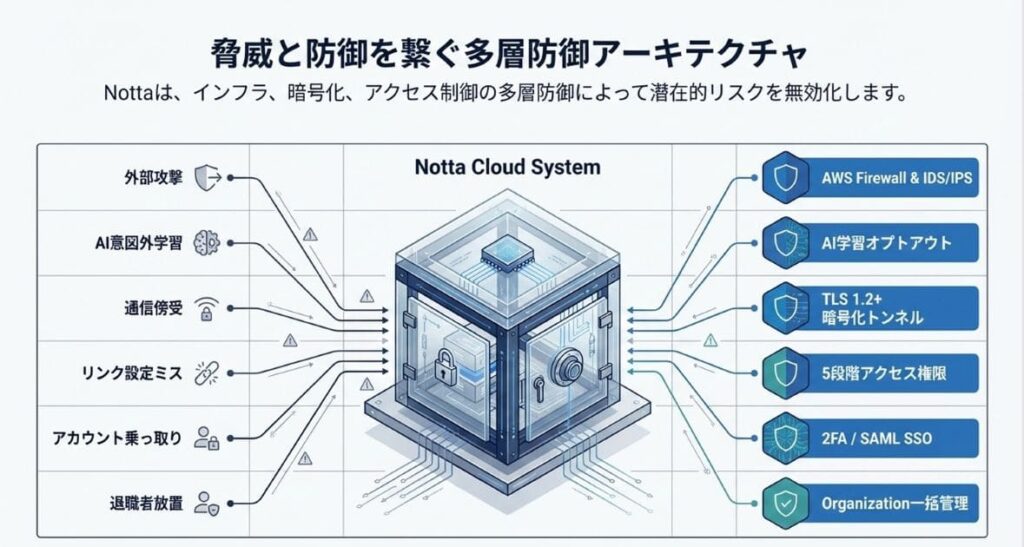

Nottaのセキュリティ対策は高水準ですが、クラウドサービスである以上、リスクをゼロにすることは不可能です。

ここでは、Nottaを利用する際に想定されるリスクを6つ、正直に洗い出します。

それぞれ具体的に解説していきます。

リスク1. クラウドにデータを預ける以上、ゼロリスクはありえない

Nottaはクラウド型のサービスのため、音声データや文字起こしテキストは外部サーバーに保存されます。

これはNottaに限った話ではなく、Google DriveやDropboxなどの主要なクラウドサービスすべてに共通する構造的なリスクです。

サーバーへの不正アクセスやサイバー攻撃といった外部からの脅威は、どのサービスでも理論上は存在します。

Nottaの対策:AWSのインフラを利用し、24時間365日のサーバー監視、IDS/IPS、WAF、ファイアウォールなどで多層防御を実現しています。

リスク2. 音声データがAI学習に使われる可能性がある

Nottaの音声認識エンジンは、精度向上のためにランダムに抽出したデータを学習に使用する場合があります。

ただし、公式の説明によると単語の組み合わせによる「意味情報」は学習されない仕組みになっています。

また、AI要約エンジンにはユーザーデータは使用されないと明記されているのもポイントです。

AI学習が気になる方へ:エンタープライズプランでは、AI学習へのデータ提供を完全にオフにできます。機密性の高い会議を扱う場合はこのプランを検討しましょう。

リスク3. 共有リンクの設定ミスで社外に漏れるパターン

Nottaでは文字起こし結果を共有リンクで他者と共有できますが、このリンクのアクセス権限設定を誤ると意図しない相手に情報が公開されてしまいます。

これはGoogleドキュメントやNotionなど、あらゆるクラウドツールで発生しうるヒューマンエラーの一種です。

共有設定を「リンクを知っている全員」にしてしまうと、URLが漏れた時点で誰でもアクセスできてしまうため注意が必要となります。

対策:共有時は必ず「特定のメンバーのみ」に設定し、不要になったらリンクを無効化する習慣をつけましょう。

リスク4. フリーWi-Fiでの利用は通信傍受の危険がある

カフェやホテルなどの公共Wi-Fiは暗号化されていない場合があり、通信内容を傍受される危険性があります。

NottaはTLS暗号化通信を採用しているため基本的には安全ですが、中間者攻撃(Man-in-the-Middle攻撃)のリスクは完全にはゼロになりません。

機密性の高い会議をフリーWi-Fi環境で文字起こしするのは、どのツールを使っていても推奨されない行為です。

対策:社外でNottaを使う際はVPN(仮想プライベートネットワーク)を利用するか、モバイル回線で接続しましょう。

リスク5. アカウント乗っ取り(パスワード使い回しなど)

他のサービスと同じパスワードを使い回していると、パスワードリスト攻撃でアカウントが乗っ取られる危険性があります。

Nottaのアカウントが乗っ取られた場合、保存されているすべての文字起こしデータにアクセスされてしまいます。

これはNotta側のセキュリティとは無関係に、ユーザー自身の管理不足で起こるリスクです。

対策:パスワードマネージャーで固有の強力なパスワードを設定し、可能であれば二要素認証(2FA)を有効にしましょう。

リスク6. 退職者アカウントの放置による情報流出

チームでNottaを利用している場合、退職したメンバーのアカウントが放置されていると、退職後も機密データにアクセスできる状態が続いてしまいます。

特にビジネスプランやエンタープライズプランでワークスペースを共有している場合は注意が必要です。

退職者のアカウントを速やかに削除・無効化する社内フローを整備しておくことが重要となります。

対策:退職手続きのチェックリストにNottaアカウントの削除を追加し、管理者が即座に対応できる体制を作りましょう。

リスクはあるけど、全部ちゃんと対策できるやつなんだね…!Notta側のセキュリティ対策をもっと詳しく知りたい

Nottaの安全性を支えるセキュリティ対策を徹底検証

ここからは、Nottaが公式に公表しているセキュリティ対策の具体的な内容を検証していきます。

先ほどのリスクに対して、Nottaがどのように防御しているかを一つずつ確認しましょう。

順番に詳しく解説していきます。

ISO 27001とSOC 2 Type IIって何がすごいの?国際認証の意味を解説

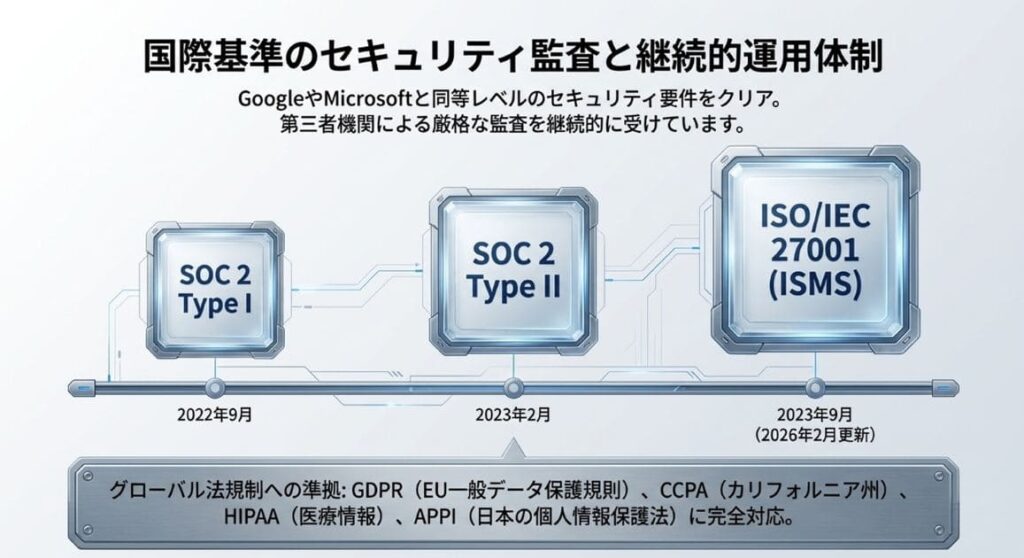

NottaはISO/IEC 27001(ISMS認証)とSOC 2 Type IIという2つの国際セキュリティ認証を取得しています。

ISO 27001は情報セキュリティマネジメントシステムの国際規格で、組織全体でセキュリティを管理する仕組みが整っていることを証明するものです。

SOC 2 Type IIは、セキュリティ管理が「一時的」ではなく「継続的に」機能しているかを第三者機関が一定期間にわたって監査する、より厳格な認証となります。

| 認証 | 取得時期 | 意味 |

| ISO/IEC 27001 | 2023年9月(2026年2月に最新版へ更新) | セキュリティ管理体制の国際規格 |

|---|---|---|

| SOC 2 Type I | 2022年9月 | ある時点でのセキュリティ基準充足を証明 |

| SOC 2 Type II | 2023年2月 | 一定期間のセキュリティ基準の継続運用を証明 |

この2つの認証を両方取得しているサービスは、クラウドツールの中でもセキュリティに対する取り組みが高水準であることの証拠です。

AES-256暗号化やTLS通信はどこまで守ってくれる?

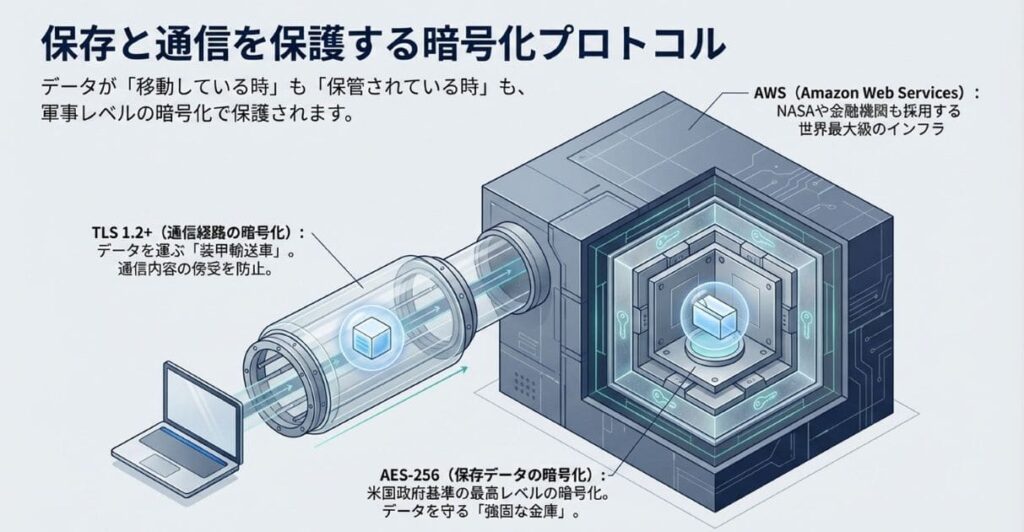

Nottaでは、データの保存と通信の両方で暗号化技術が適用されています。

保存データにはAES-256が使用されており、これは米国政府や軍事機関でも採用される最高レベルの暗号化規格です。

通信時にはHTTPS/TLS(TLS 1.2以上)プロトコルが使用されており、送受信中のデータが第三者に傍受されることを防いでいます。

わかりやすく言うと:AES-256は「金庫の鍵」、TLSは「輸送中の護衛」のような役割です。データが保存されている時も、移動している時も、常に守られている状態となっています。

サーバーはAWS(Amazon Web Services)で管理されている

NottaのインフラにはAmazon Web Services(AWS)が採用されています。

AWSは世界最大級のクラウドインフラで、Netflix、NASA、金融機関などセキュリティ要件が極めて厳しい組織でも利用されているサービスです。

24時間365日のサーバー監視体制に加え、IDS/IPS(侵入検知・防御システム)やWAF(Webアプリケーションファイアウォール)を組み合わせた多層防御が実装されています。

AWSのクラウドインフラストラクチャは、セキュリティを最も重視して設計された最も柔軟なクラウドコンピューティング環境です。

GDPR・CCPA・HIPAA準拠がもたらす安心感とは

Nottaは国際的なデータ保護規制にも対応しています。

GDPR(EU一般データ保護規則)、CCPA(カリフォルニア州消費者プライバシー法)、さらに医療情報を保護するHIPAAにも準拠しており、グローバル基準でのデータ保護が実現されています。

加えて、日本の個人情報保護法(APPI)にも対応しているため、国内企業が利用する際にも法令面での懸念は少ないと言えるでしょう。

ポイント:GDPR準拠のサービスは、ユーザーの「データ削除権」や「データポータビリティ権」が保障されています。つまり「退会したらデータが消える」という安心感に直結します。

ここまでガチガチにセキュリティ固めてるなら安心だけど、やっぱり「中国企業」って話がモヤモヤするんだよね…

Nottaの危険性~「中国企業」の噂はホント?運営会社の真相を調査

Nottaの危険性を語る際に必ず話題にのぼるのが、「中国企業ではないか」という噂です。

ここでは、公開されている企業情報をもとにファクトベースで真相を検証していきます。

感情ではなくファクトで判断していきましょう。

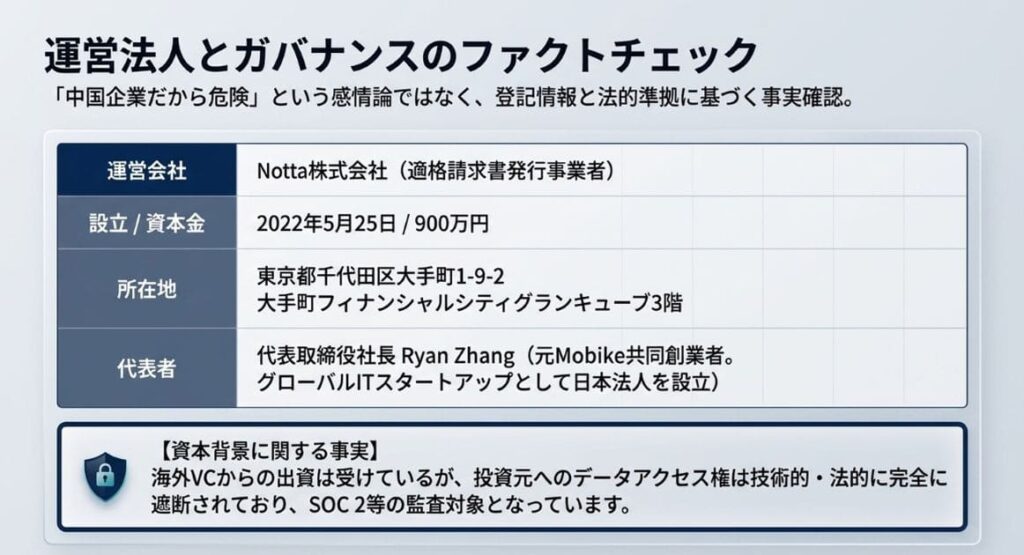

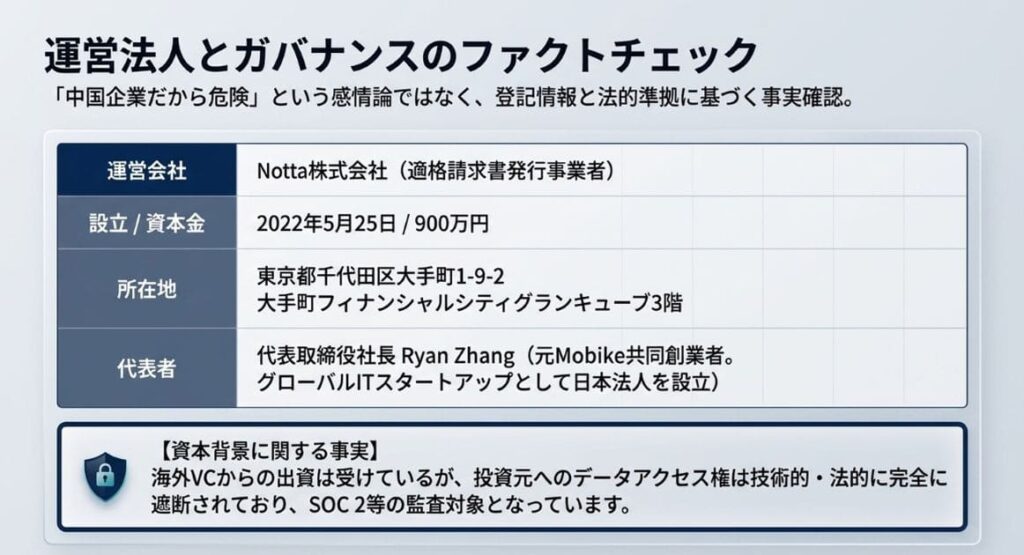

運営元は「Notta株式会社」、本社は東京都千代田区の日本法人

Nottaを運営しているのはNotta株式会社という日本法人です。

| 項目 | 内容 |

| 会社名 | Notta株式会社 |

|---|---|

| 設立 | 2022年5月25日 |

| 代表者 | 代表取締役社長 Ryan Zhang |

| 所在地 | 東京都千代田区大手町1-9-2 大手町フィナンシャルシティグランキューブ3階 |

| 資本金 | 900万円 |

| 事業内容 | AI音声認識・文字起こしサービスの開発運営、Notta Memoの開発販売 |

法人登記上は日本企業であり、日本の法律に基づいてサービスを提供しています。

適格請求書発行事業者の登録も完了しており、日本国内で正式に事業活動を行っている企業であることが確認できます。

CEO Ryan Zhang氏の経歴~Mobike共同創業者からAI事業へ

代表取締役のRyan Zhang(ライアン・チャン)氏は中国出身の起業家です。

大学でコンピューター工学を専攻し、2015年頃にはシェア自転車大手「Mobike(モバイク)」の共同創業者として参画した経歴を持っています。

その後、AI分野での起業としてNottaを立ち上げ、日本市場およびグローバル市場向けにサービスを展開するに至っています。

補足:創業者が外国出身であることと、サービスの安全性は別問題です。GoogleのSundar Pichai氏(インド出身)やTeslaのElon Musk氏(南アフリカ出身)など、シリコンバレーの巨大企業も創業者が海外出身というケースは多数あります。

中国系VCからの出資は事実?グローバルスタートアップの資金調達として見ると

Nottaが中国系のベンチャーキャピタルから出資を受けていることは事実として報じられています。

しかし、これはグローバルなIT系スタートアップではごく一般的な資金調達活動の一環です。

投資を受けたことと、投資元がサービスのデータにアクセスできることは、法的にも技術的にもまったく別の話です。

重要:出資者がデータにアクセスするには、契約上の根拠と技術的なアクセス経路の両方が必要です。ISO 27001やSOC 2の認証プロセスでは、こうしたアクセス制御が適切に管理されているかも監査対象に含まれています。

「中国企業=危険」はホントに正しい?冷静にファクトで判断しよう

「中国企業だから危険」という考え方は、感情的な判断に基づいている場合がほとんどです。

重要なのは「どの国の企業か」ではなく、「どのようなセキュリティ体制を構築しているか」です。

Nottaは日本法人として登記され、国際的なセキュリティ認証を複数取得し、AWSのインフラで運用されています。

- Nottaの運営元は日本法人(東京都千代田区)

- CEOは中国出身だが、グローバル企業では一般的

- 中国系VCからの出資=データへのアクセス権ではない

- 判断基準は「国籍」ではなく「セキュリティ体制」

なるほど、ちゃんとファクトで見れば「中国=危険」って短絡的すぎるのか…プランごとのセキュリティ差も気になる!

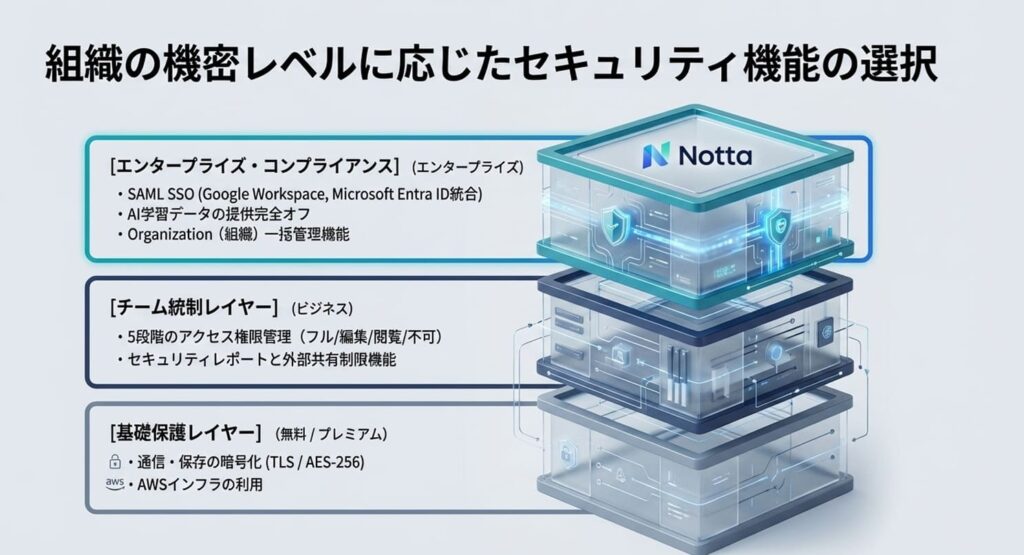

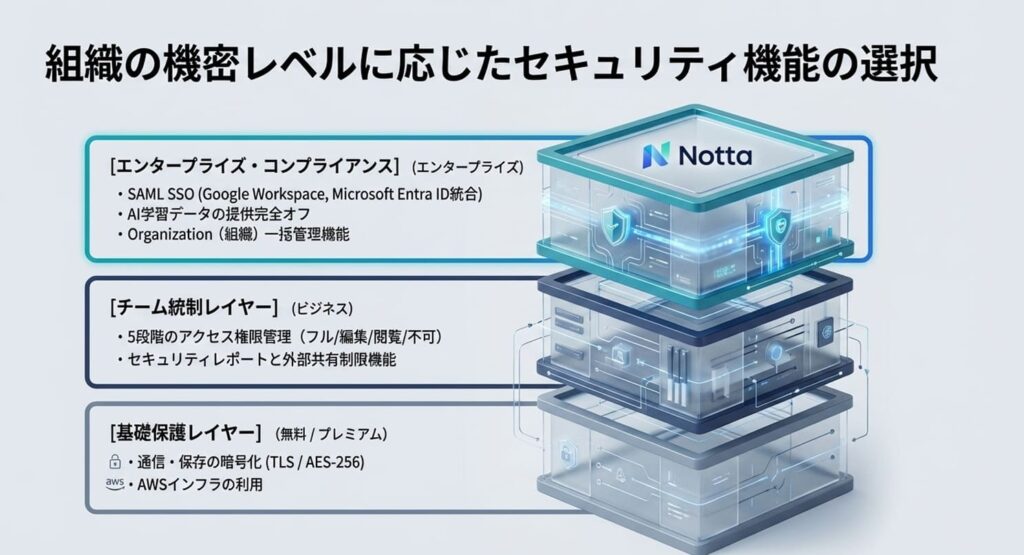

Nottaの安全性はプランで変わる!セキュリティ機能を比較表で解説

Nottaのセキュリティ機能は、利用するプランによって大きく異なります。

自社の機密レベルに合ったプランを選ぶことが、安全な運用の第一歩です。

それぞれのプランの特徴を確認していきましょう。

無料プランでもセキュリティは担保されている?

結論から言うと、無料プランでも基本的なセキュリティは確保されています。

TLS通信暗号化やAES-256によるデータ暗号化は、プランに関係なく全ユーザーに適用されます。

ただし、無料プランではAI学習へのデータ提供をオフにする機能や、高度なアクセス管理機能は利用できません。

無料プランの位置づけ:個人利用や機密性の低い用途であれば十分な安全性です。社外秘の会議データを扱う場合は有料プランを検討しましょう。

プレミアム・ビジネスプランで追加されるセキュリティ機能

ビジネスプランでは、チーム運用に必要なアクセス権限管理やセキュリティレポートが利用できるようになります。

ワークスペース内のノートやフォルダに対して、「フルアクセス」「編集可能」「閲覧のみ」「アクセス不可」といった5段階のアクセス権を設定できるのが大きな特徴です。

文字起こし時間も無制限になるため、頻繁に会議を録音する組織にとっては業務効率の面でもメリットがあるでしょう。

おすすめの使い方:5〜50名規模のチームで、部門ごとにアクセス権限を分けたい場合はビジネスプランが最適です。

エンタープライズプラン限定のSAML SSO・AI学習オフとは

エンタープライズプランでは、最も厳格なセキュリティ機能が利用可能です。

SAML SSO(シングルサインオン)に対応しており、Google WorkspaceやMicrosoft Entra ID(旧Azure AD)と連携した統合認証が可能になります。

さらに、AI学習へのデータ提供を完全にオフにできる唯一のプランであり、機密性の極めて高い情報を扱う企業に適しています。

エンタープライズが必要なケース:51名以上の大規模組織、極秘情報を扱う部門、セキュリティポリシーでAI学習オフが必須の企業。

【比較表】プラン別セキュリティ機能の一覧

各プランのセキュリティ機能を一覧表にまとめました。

| セキュリティ機能 | 無料 | プレミアム | ビジネス | エンタープライズ |

| TLS通信暗号化 | ○ | ○ | ○ | ○ |

|---|---|---|---|---|

| AES-256データ暗号化 | ○ | ○ | ○ | ○ |

| AWSインフラ | ○ | ○ | ○ | ○ |

| アクセス権限管理(5段階) | × | × | ○ | ○ |

| セキュリティレポート | × | × | ○ | ○ |

| 外部共有制限 | × | × | ○ | ○ |

| SAML SSO | × | × | × | ○ |

| AI学習オフ設定 | × | × | × | ○ |

| 専用サポートデスク | × | × | × | ○ |

| Organization管理 | × | × | × | ○ |

自社の情報機密レベルに合わせてプランを選択することで、コストとセキュリティのバランスを最適化できます。

\ まずは無料プランでセキュリティを確認 /

比較表めちゃくちゃわかりやすい…!じゃあ自分側でやるべき対策も具体的に知りたいな

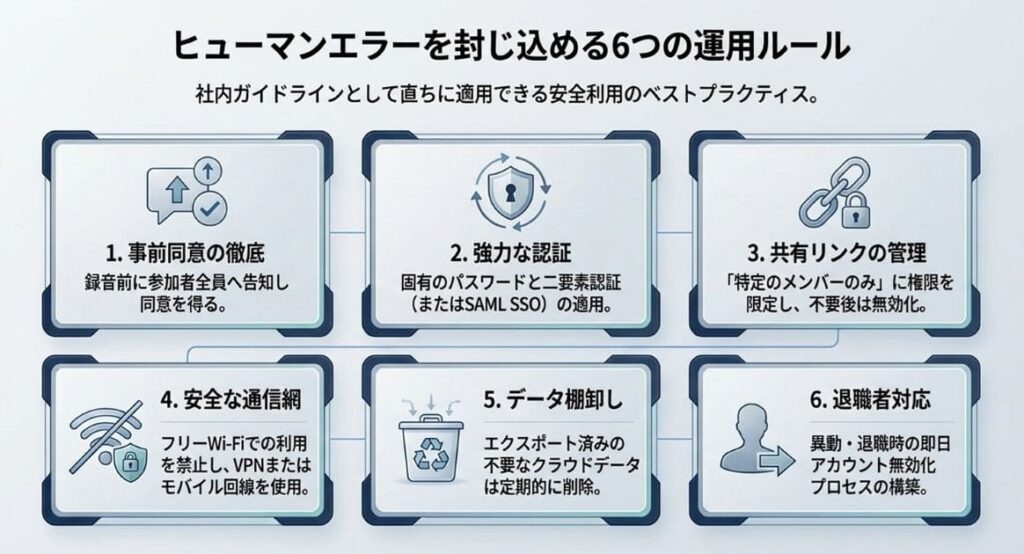

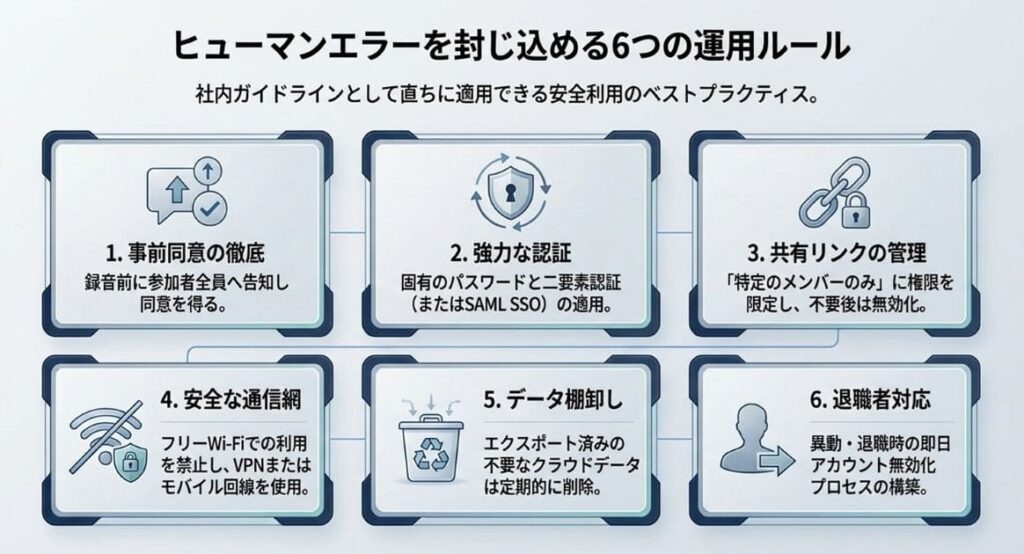

Nottaの危険性を回避する!安全に使うためのセキュリティ対策

Notta側のセキュリティが強固であっても、ユーザー側の使い方次第でリスクは発生します。

ここでは、今すぐ実践できる具体的な対策を6つ紹介します。

- 対策1. 録音前に参加者の同意を必ず取る

- 対策2. パスワードを強化し二要素認証を有効にする

- 対策3. 共有リンクのアクセス権限を毎回確認する

- 対策4. フリーWi-Fiでの利用を避ける(VPN推奨)

- 対策5. 不要になったデータはこまめに削除する

- 対策6. 退職者アカウントの即時削除を徹底する

それぞれの対策を詳しく解説します。

対策1. 録音前に参加者の同意を必ず取る

会議やインタビューを録音する際は、必ず参加者全員に事前告知し同意を得ることが重要です。

無断録音はプライバシーの侵害にあたる可能性があり、トラブルの原因になりかねません。

「本日の会議はNottaで録音・文字起こしを行います」と冒頭で一言伝えるだけで、参加者の安心感も大きく変わります。

実践のコツ:会議の冒頭テンプレートに「Notta録音の告知」を組み込んでおくと、毎回の手間がなくなります。

対策2. パスワードを強化し二要素認証を有効にする

Nottaのアカウントには、他のサービスと使い回していない固有の強力なパスワードを設定しましょう。

理想は英大文字・小文字・数字・記号を含む12文字以上のパスワードです。

パスワードマネージャー(1Password、Bitwardenなど)を使えば、複雑なパスワードも管理の手間なく運用できます。

補足:エンタープライズプランであればSAML SSOが利用でき、社内の統合認証基盤と連携することでパスワード管理の負担をさらに軽減できます。

対策3. 共有リンクのアクセス権限を毎回確認する

文字起こし結果を共有する際は、「特定のメンバーのみ」に権限を限定し、「リンクを知っている全員」の設定は避けましょう。

共有が不要になった時点でリンクを無効化することも忘れずに行います。

ビジネスプラン以上であれば外部共有自体を制限する管理者設定も利用可能です。

チーム運用のコツ:「共有時は必ず期限付きリンクを使う」というルールを社内ガイドラインに追加しておくと安心です。

対策4. フリーWi-Fiでの利用を避ける(VPN推奨)

カフェや空港などのフリーWi-Fi環境でNottaを使用する場合は、必ずVPN(仮想プライベートネットワーク)を経由して接続しましょう。

VPNを使えば通信が二重に暗号化されるため、フリーWi-Fiのリスクを大幅に軽減できます。

どうしてもVPNが使えない場合は、スマートフォンのモバイルデータ通信(テザリング)を利用するのが次善策です。

対策5. 不要になったデータはこまめに削除する

文字起こしが完了し、議事録としてエクスポート済みのデータは、Notta上からこまめに削除しましょう。

クラウド上にデータが残り続ける限り、万が一のリスクはゼロにはなりません。

月に一度「不要データの棚卸し」を行うルーティンを作っておくと、データの肥大化も防げます。

対策6. 退職者アカウントの即時削除を徹底する

チームで利用している場合、メンバーの退職や異動が発生したら即日でアカウントを削除または無効化してください。

退職日から数日放置するだけでも、機密データへの不正アクセスリスクが発生します。

人事部門とIT部門が連携し、退職手続きのチェックリストにNottaアカウント削除を含めることを推奨します。

管理者向けTips:ビジネスプラン以上では管理者がメンバーのアクセス権限を一括管理できるため、退職者対応もスムーズに行えます。

全部すぐできるやつばっかりだ…!ところでNotta Memoっていうデバイスのセキュリティはどうなの

Notta Memoデバイスのセキュリティは大丈夫?データの流れを解説

Notta Memoは、Nottaが開発したウェアラブルAIボイスレコーダーです。

マグネット式で胸元に装着でき、対面の会議やインタビューの音声を録音し、アプリ経由で文字起こしを行います。

便利なデバイスですが、「録音データがどこに保存されるのか」は気になるポイントでしょう。

Notta Memoの録音データはどこに保存される?

Notta Memoで録音されたデータは、まずデバイス本体の内蔵メモリに一時保存されます。

その後、Bluetooth経由でスマートフォンのNottaアプリに転送され、アプリからクラウド(AWSサーバー)にアップロードされる仕組みです。

文字起こし処理はクラウド側で行われ、結果がアプリに返されます。

デバイス→アプリ→クラウドのデータフローを図解

Notta Memoのデータフローは以下の通りです。

デバイス本体の内蔵メモリに音声データが一時保存されます。

Bluetooth接続でNottaアプリにデータが転送されます。通信距離が短いBluetooth接続のため、第三者が傍受するリスクは非常に低いです。

アプリからAWSサーバーへTLS暗号化通信でアップロード。サーバー側ではAES-256で暗号化して保存されます。

クラウド上でAIが音声認識と文字起こしを行い、結果がアプリに表示されます。

このように、各ステップで暗号化が適用されており、データが「丸裸」の状態で外部に晒されることはありません。

Notta Memoを安全に使うための3つのポイント

- デバイスを紛失しないよう管理を徹底する(本体に音声データが一時残るため)

- アプリへの転送が完了したら、デバイス内のデータを削除する

- Notta Memoのファームウェアは常に最新バージョンに更新する

Notta Memoのセキュリティはアプリ版と同等の保護がされており、正しく管理すれば安心して利用できます。

\ 対面会議の文字起こしを自動化 /

退会・解約時のNottaデータはどうなる?削除の仕組みを確認

「使わなくなったらデータはちゃんと消えるの?」という疑問は、セキュリティ意識の高い方なら当然抱くものです。

ここではNottaの解約・退会時のデータ取り扱いについて整理します。

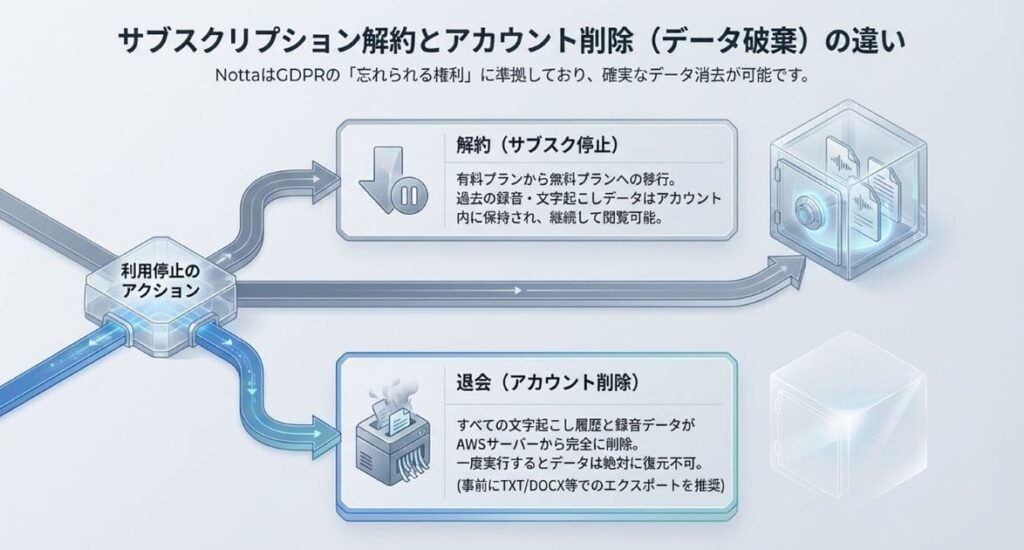

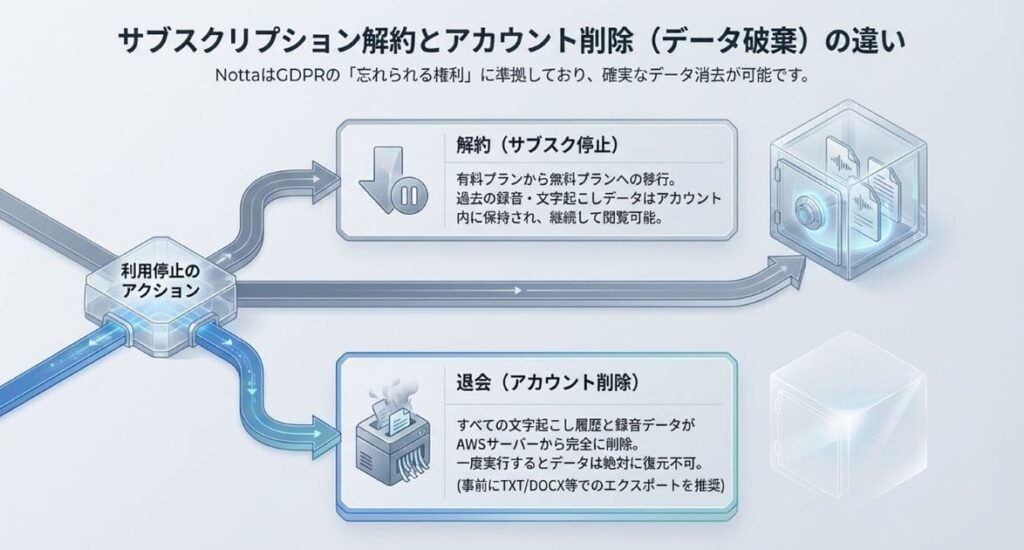

解約(サブスク停止)と退会(アカウント削除)は別モノ

まず知っておくべきは、「解約」と「退会」は異なる手続きであるという点です。

| 手続き | 意味 | データの扱い |

| 解約 | 有料プランのサブスクリプションを停止(無料プランに切替) | データは残る(無料プランとして継続利用可能) |

|---|---|---|

| 退会 | アカウント自体を完全に削除 | すべてのデータが完全に削除される(復元不可) |

アプリをアンインストールしただけでは解約にならず、料金が発生し続けるため注意してください。

アカウント削除でデータは完全に消える?

退会(アカウント削除)を実行すると、すべての文字起こし履歴・録音データが完全に削除されます。

一度削除したデータは復元できないため、必要なデータは事前にエクスポートしておきましょう。

また、GDPR準拠のサービスであるため、ユーザーには「データ削除権(忘れられる権利)」が保障されているのもポイントです。

削除前にやるべきデータエクスポートの手順

退会前に以下の手順でデータをエクスポートしておくことをおすすめします。

- 必要な文字起こしデータをTXT/DOCX/SRT等でエクスポートする

- 有料プランの解約を先に完了する(更新日の24時間前まで)

- スマートデバイス(Notta Memo等)との連携を解除する

- SSO設定を無効にする(エンタープライズプランの場合)

- 「アカウント管理」から「アカウントを削除」を実行する

データの取り扱いが明確であることは、サービスの信頼性を示す重要な指標の一つです。

Nottaの安全性に関するよくある質問

Nottaの危険性やセキュリティについて、よくある質問をまとめました。

Nottaで文字起こししたデータはどこに保存されますか?

Nottaの文字起こしデータは、Amazon Web Services(AWS)のクラウドサーバーに保存されます。保存時はAES-256暗号化が適用され、通信時もTLS暗号化で保護されています。

NottaのAIが会議内容を学習して他の人に漏れることはありますか?

音声認識エンジンの精度向上にランダム抽出されたデータが使われる場合がありますが、文章の「意味情報」は学習されません。エンタープライズプランではAI学習を完全にオフにできます。

過去にNottaで情報漏洩事故は起きていますか?

2026年4月時点で、Nottaサービスから大規模な情報漏洩が発生したという公的な報告やニュースは確認されていません。2024年4月にログイン不具合が発生しましたが、情報漏洩とは無関係の事案でした。

社内の関係ない人に機密会議の内容が見られることはありますか?

ビジネスプラン以上では5段階のアクセス権限管理が可能です。エンタープライズプランではSAML SSOやOrganization機能で、ワークスペース間のデータを厳格に分離できます。

Nottaのセキュリティシートはどこで入手できますか?

法人向けのセキュリティシート(情報セキュリティ管理資料)は、Notta公式サイトのお問い合わせフォームまたは営業担当者を通じて取得できます。セキュリティ評価プラットフォーム「Assured」でも情報が公開されています。

Nottaは無料プランでも安全に使えますか?

無料プランでもTLS暗号化通信・AES-256データ暗号化・AWSインフラは適用されるため、基本的な安全性は確保されています。ただしAI学習オフやアクセス権限管理が必要な場合は有料プランを検討してください。

まとめ~Nottaの危険性は「正しく使えば」心配なし!

この記事では、Nottaの危険性と安全性について徹底的に検証してきました。

最後に、記事のポイントを振り返りましょう。

- Nottaの危険性は低いが、クラウドサービス共通のリスクは6つ存在する

- ISO 27001・SOC 2 Type II・AES-256など国際基準のセキュリティ対策を実装済み

- 運営元は日本法人であり、「中国企業」は不正確な情報

- プランによってセキュリティレベルが異なるため、自社に合ったプラン選びが重要

- ユーザー側の対策6つを実践すれば、安全に活用できる

「危険だから使わない」のではなく、リスクを正しく理解した上で適切に対策しながら活用するのが、AI時代の賢い選択です。

特にNotta Memoデバイスは、対面会議の議事録を完全自動化できる強力なツールです。

まずは無料プランで実際のセキュリティ管理画面や権限設定を確認してみてください。

【コピペOK】Notta導入時のセキュリティチェック項目表

社内稟議や上司への提案時に、以下のチェック項目表をそのままコピー&ペーストしてご活用ください。

| No. | チェック項目 | Nottaの対応状況 | 確認 |

| 1 | 情報セキュリティの国際認証を取得しているか | ISO 27001(2023年取得、2026年更新) | ☑ |

|---|---|---|---|

| 2 | 第三者機関によるセキュリティ監査を受けているか | SOC 2 Type II(2023年取得) | ☑ |

| 3 | 保存データの暗号化方式は適切か | AES-256暗号化 | ☑ |

| 4 | 通信の暗号化は実施されているか | HTTPS/TLS(TLS 1.2以上) | ☑ |

| 5 | サーバーインフラは信頼性があるか | AWS(Amazon Web Services) | ☑ |

| 6 | データ保護規制に準拠しているか | GDPR・CCPA・HIPAA・APPI対応 | ☑ |

| 7 | AI学習へのデータ提供をオフにできるか | エンタープライズプランで対応可能 | 要確認 |

| 8 | アクセス権限の管理は可能か | ビジネスプラン以上で5段階の権限管理 | 要確認 |

| 9 | SSO(シングルサインオン)に対応しているか | エンタープライズプランでSAML SSO対応 | 要確認 |

| 10 | 退会時にデータが完全削除されるか | アカウント削除で全データ完全削除(復元不可) | ☑ |

上記の基準を満たしているか、まずは無料プランで実際の管理画面(権限設定など)をテストしてみてください。

\ セキュリティ体制を自分の目で確認しよう /

コメント